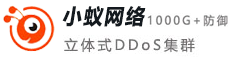

无论多么庞大的系统,都是由一个个具体的元素组成的,僵尸网络也不例外。我们在说组建时,一般会说这两个方面——“组成系统的元素都是什么”以及“这些元素是如何相互联系起来的”。对与僵尸网络来说,则是分别对应的是僵尸(肉鸡)网络的节点和控制方式。

先来说一下“节点”

误区:DDoS攻击都来自PC组成的僵尸网络

“DDoS攻击都是由僵尸(肉鸡)网络发起的”,这几乎是一个安全领取的“常识”。然而,事实并非如此,至少并不完全是由PC组成的僵尸网络发起的。

随着技术的进步,服务提供商所使用的高性能服务器在处理性能和贷款方面快速提升,而传统的由PC组成的僵尸(肉鸡)网络却发展缓慢,尤其是近年来的安全软件的飞速发展。除了处理能力方面的因素外,PC通常只有非常有限的带宽资源,而可供利用的时间也不是很确定。于是,一些“黑客”开始把目光转移向高性能服务器,在“燕子行动”中,他们就是这样做的。

此外,黑客组织Anonymous更喜欢组织众多真实的参与者共同发起攻击,我也也称其为“自愿性僵尸(肉鸡)网络”。

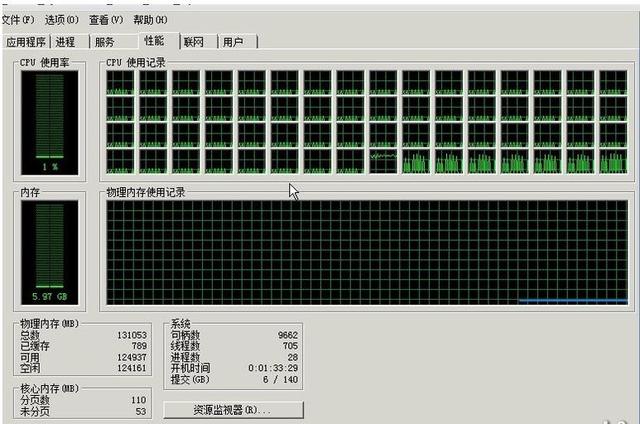

肉鸡网络节点图

-

普通PC机

由于普通的个人计算机经历了数十年的发展,数量非常庞大,而且安全性参差不齐。利用普通PC作为节点组建僵尸(肉鸡)网络依然是最主流的方法

通常,僵尸程序将一台普通PC变成僵尸(肉鸡)网络的节点,一般要经历四个步骤:

1)感染传播:僵尸程序所用的感染传播手段与其他恶意程序(蠕虫、木马、后门等)类似,通常包括带有欺骗性质的电子邮件、网页挂马、自动化的漏洞扫描、即时通信、内网的文件共享和转移存储感染,以及网络存储与共享等。它在传播形式在有主动出击型的,如自动化的溢出漏洞扫描攻击,也有被动等待型,如网页挂马。通过上述手段,僵尸程序就极有可能感染那些没有防护措施或者防火措施比较脆弱的普通PC电脑,进而将其发展成为僵尸(肉鸡)网络中的一员。

感染病毒

2)安装执行:僵尸程序一旦在受害者主机上执行,就会进行一些列的自我复制、实现自启动以及隐藏的行为。通常僵尸程序会将自身复制到系统特定的目录下并设置其隐藏属性,部分程序还会修改文件生成时间,创建或修改注册表以保证程序开机自启动,如服务创建等。为了避免被侦测到,多数僵尸程序都进行了免杀处理,并采用远程代码注入的方式,以免产生新程序。基于上述手段,僵尸程序可以在受害者主机上做到长期安全稳定的运行。

肉鸡

3)接入僵尸(肉鸡)网络:当僵尸程序在受害者主机上完成各种安装和隐藏后,便通过解析内置域名和端口进行通信,构建C&C捅到加入僵尸网络,而这大多数通过发送搜集的被感染系统主机信息开始的。

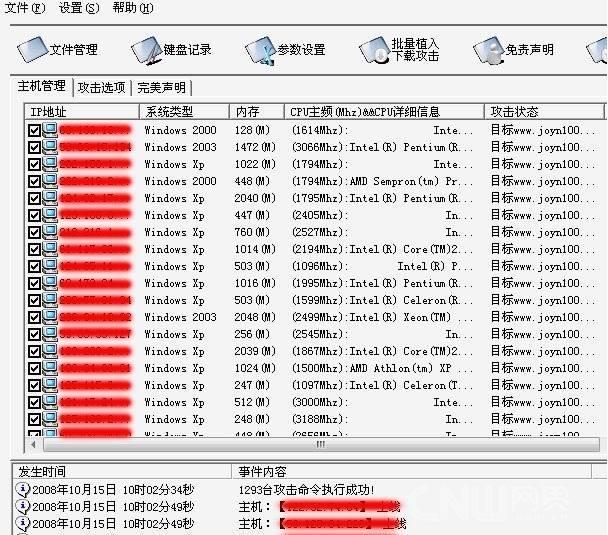

4)命令执行:接入僵尸(肉鸡)网络的僵尸程序执行Botmaster预先设置好的指令,如对特定目标发动DDoS攻击等。在没有收到指令时,僵尸程序都会静静的等待(这时用Wireshark捕获可见大量的保活数据包),直到Botmaster下发指令为止。

通过上面的四个步骤,一台普通的PC就变成了任人宰割的僵尸主机(又称:“肉鸡”),也成为了黑客攻击或者再入侵的跳板。

事实上,随着网络犯罪独有系统的完善,已经出现了“肉鸡”销售服务,上述过程也得到了大大简化。

远控肉鸡

“肉鸡”的价格如下:每1000台“肉鸡”,俄罗斯1322人民币/天,英国1586人民币/天,美国1189人民币/天,法国1322人民币/天,加拿大1784人民币/天,国际混合231人民币/天,而且每天限量供应2万台。这种服务的出现是的组建“肉鸡”网络的门槛大为降低,甚至能够让新手迅速实施一个复杂、精密的网络攻击行动。

-

服务器

目前,普通PC依然是组建“肉鸡”网络的主要部分,但是将服务器作为节点、组建僵尸网络正逐渐引起攻击者的兴趣。

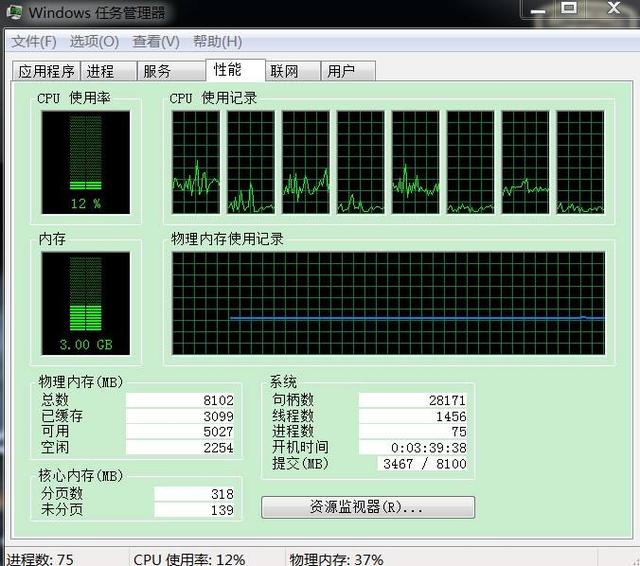

与普通PC相比,服务器具有高性能、大带宽、长时间持续在线等特点,这些特点是服务器更具有作为僵尸网络节点的优势。

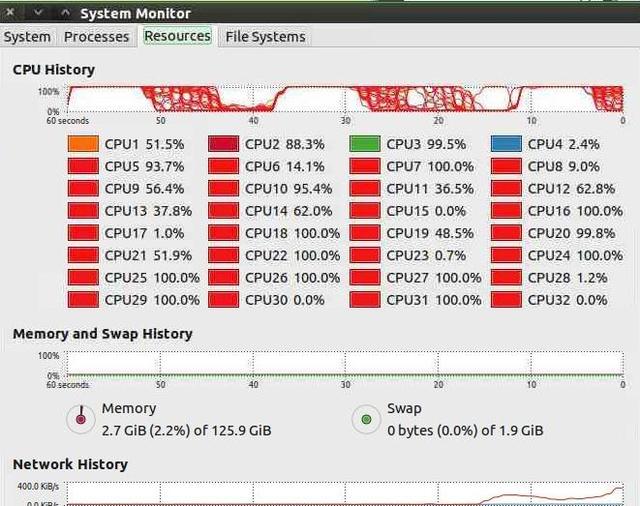

首先,服务器具有比普通PC更高的性能,通常,一台服务器的性能相当于几十台甚至几百台普通PC的性能,因此,可以利用服务器“肉鸡”主机的高性能和高并发性,快速的构造并发大量复杂请求。

其次,服务器通常具有更大的网络带宽,普通PC的网络带宽通常为几十兆到百兆,而服务器的网络带宽通常为数吉比特每秒,利用服务器的僵尸网络进行DDoS攻击,可以发出极大的攻击流量。

最后,服务器通常需要长期在线,大部分的服务器都需要保证7X24小时的可用性,一旦攻击者将这些服务器作为“肉鸡”主机控制,就能随时快速的发动持续性DDoS攻击。

但是服务器的安全性通常会比普通PC高很多,一般无法通过感染、网页挂马等方式植入僵尸程序,这是的利用服务器组建“肉鸡”网络的成本大大增加,但是由于服务器攻击威力大、效果显著,攻击者还是愿意花费一些成本尝试控制服务器。由于Web服务器在互联网上广泛存在,因此攻击者通常愿意选择Web服务器作为目标。

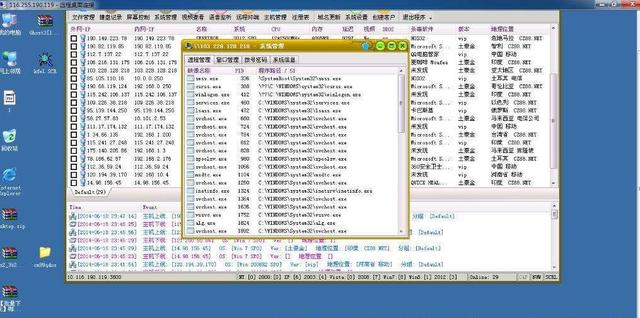

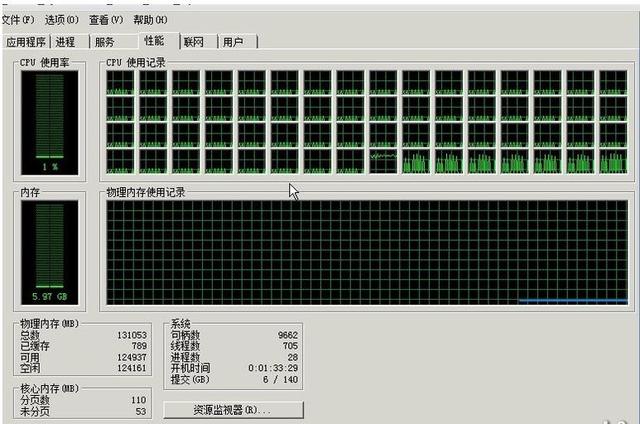

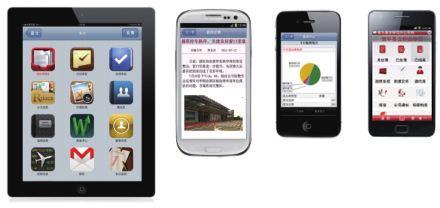

64核服务器面板

控制Web服务器并植入僵尸程序的方法主要是利用Web应用和服务器组建的安全漏洞进行入侵,由于Web非服务器的灵活多样性,即便是及时更新并且配置良好的Web应用和服务器组建,也依然可能存在安全漏洞,攻击者可以利用如内容管理系统(CMS)等Web应用的漏洞上传脚本后门程序,甚至利用服务器组建的漏洞完全控制整台服务器。

在从2012年下半年开始针对美国银行和金融机构进行的DDoS攻击“燕子行动”中,攻击者就似乎使用了主要由服务器组成的“肉鸡”网络Brobot进行攻击。Brobot“肉鸡”网络主要是由植入了itsoknoproblembro(哥们没问题)攻击的“肉鸡”主机所组成的,itsoknoproblembro通过WordPress、Joomla等Web CMS的漏洞植入Web服务器上,冰箱index.php文件注入加密代码,以允许攻击者随时上传新的Perl脚本代码。由于使用Web服务器作为僵尸主机,每台僵尸主机发出的攻击陆良非常大,并且能够同时进行多种不同方式的攻击,因此这次行动对美国银行和金融机构的网络服务产生了比较大的影响。

如果将普通PC僵尸节点造成的威胁比作不强的话,那么服务器僵尸节点造成的威胁就更像重机枪。虽然这些重型武器的成本高、数量少。但是一旦拥有,打击的效果就会显著提高。

-

移动设备

随着移动互联网的飞速发展,利用移动设备作为僵尸节点来组建“肉鸡”网络正逐渐成为现实的威胁。

从计算能力和网络带宽来看,移动设备正逐渐接近甚至超越普通PC。当时主流的移动设备的CPU都达到双核1GHz以上的运算速度,RAM容量也都在8G以上,这些计算性能对于用来发动攻击的僵尸横须来说是绰绰有余的。同时,与2G、3G网络相比,现有的4G网络在数据传输速度上有了很大的提升,其下行速度可以达到100Mbit/s以上,上行速度可达50Mbit/s以上。

移动设备

与服务器类似,移动设备的一些特性是的利用移动设备组建的“肉鸡”网络具有一定的优势。移动设备数量众多,并且依然飞速增长。以Android和iOS设备为例,根据官方给出的数据,安卓设备已经超过9亿台,iOS设备的数量也已经超过6亿台,而移动设备的增长速度远远超过PC的增长速度,因此,移动设备的数量已经超过PC数量,利用移动设备可以组建一个十分庞大的僵尸网络。另外,与PC相比,移动设备在线的时间更长。人们在PC上完成工作之后,通常会将PC关机或者休眠,但是移动设备,尤其是智能手i家则完全不同,使用者为了保持通信畅通,回事移动设备保持待机状态并维持网络连接,设置会持续数天没有关机或者重启的操作。与服务器组成的“肉鸡”网络类似,攻击者能够随时控制这些移动设备,迅速的发动持续的DDoS攻击。

与普通的PC相比,移动设备的安全防护较差,更容易成为僵尸主机。现有的移动设备主要是安卓和iOS两大平台。由于操作系统和生态环境的开放性等原因,安卓设备很容易被植入恶意代码成为僵尸主机;iOS设备相对比较封闭,但进行了越狱后依然能够从第三方源安装程序,存在成为僵尸主机的可能。向移动设备植入僵尸程序的主要是通过应用捆绑和诱导安装的方式进行。

出于免费或者方便等考虑,许多用户会从第三方市场或论坛下载和安装应用。然而,第三方市场和论坛所下载的应用的安全性无法得到保证。第三方市场和论坛中经常会使用付费应用的破解版本或者免费应用的去广告版本吸引用户下载并安装,这些应用的有可能是攻击者植入了恶意代码的应用。攻击者将官方应用破解拆包,植入容易代码并身形权限后重新打包,之后提交到第三方应用市场或者轮胎进行分发。当用户被这些破解版的或者去广告版所吸引,并下载安装这些应用后,就成为了受控的僵尸设备。出来安卓的设备,越狱后的iOS设备(比如iPhone8、iPhone7、ipad等)也能够通过Cydia从第三方源安装各种软件包,修改系统设置,这为僵尸程序的入侵打开了大门。

除了应用和应用市场方面的问题,更重要的是移动舍必的用户没有较强的安全意识。人们在使用PC时,大部分都会安装杀毒软件、防火墙等安全防护软件对PC进行安全保护。但在使用移动设备时,却并没有意识到这些设备也需要进行安全防护,只有一少部分用户会在智能设备上安装安全防护软件。此外,部分移动设备用户在安装应用时不考虑应用的来源,也不仔细查看应用申请的权限就确认安装,这些用户的移动设备上很容易被恶意程序控制并被加入“肉鸡”网络之中。

LOIC安卓版本

事实上,移动设备与普通的PC主机没有本质上的区别。曾经在PC上被广泛使用进行DDoS攻击的低轨道离子炮(LOIC)工具,已经被植入了安卓平台上。可以预测,随着移动设备的计算能力、网络带宽和数量的不断增长,以及移动平台本身安全性和用户安全意识薄弱等问题的逐渐显现,由移动设备节点组成的僵尸“肉鸡”网络将会在未来不断增加,甚至成为DDoS工具的主力军

咨询

咨询